Sécurité des postes de travail : L’audit physique, les failles courantes et les erreurs de configuration

Avec la généralisation du travail hybride, le poste de travail (ou endpoint) est plus exposé que jamais. Le vol, la perte ou l’accès physique temporaire à un équipement (le fameux scénario “Evil Maid” dans un hôtel ou un train) sont des menaces très concrètes.

La réponse classique des entreprises repose sur le chiffrement des disques (BitLocker) et le déploiement d’un EDR. Pourtant, lors de nos audits de robustesse, nous constatons régulièrement que la réalité du terrain est toute autre. Face à un attaquant disposant d’un accès physique ou d’un point d’entrée local, les configurations par défaut ne tiennent souvent que quelques minutes.

Avec la généralisation du travail hybride, le poste de travail (ou endpoint) est plus exposé que jamais. Le vol, la perte ou l’accès physique temporaire à un équipement (le fameux scénario “Evil Maid” dans un hôtel ou un train) sont des menaces très concrètes.

La réponse classique des entreprises repose sur le chiffrement des disques (BitLocker) et le déploiement d’un EDR. Pourtant, lors de nos audits de robustesse, nous constatons régulièrement que la réalité du terrain est toute autre. Face à un attaquant disposant d’un accès physique ou d’un point d’entrée local, les configurations par défaut ne tiennent souvent que quelques minutes.

Vulnérabilités courantes rencontrées sur le terrain

Il est fréquent de constater que le socle de sécurité des terminaux est incomplet. Voici les failles matérielles et logiques que nous exploitons le plus souvent en conditions réelles.

Contournement de BitLocker (TPM-only) : Sniffing matériel et attaques de Boot

- Contexte : Poste dont le disque système est chiffré par BitLocker.

- Problème : L’authentification repose uniquement sur la puce TPM (sans exiger de code PIN au démarrage). La machine déchiffre le disque automatiquement à l’allumage si la séquence de démarrage (mesurée par les registres PCR) semble intègre.

Cette configuration expose le poste à deux vecteurs d’attaque :

- Le TPM Sniffing (Attaque matérielle) : Il s’agit de sonder physiquement la puce TPM de la carte mère. À l’aide d’un analyseur logique branché sur le bus de communication (LPC, SPI ou I2C), l’auditeur capture la Volume Master Key (VMK) qui transite en clair vers le processeur au démarrage de la machine.

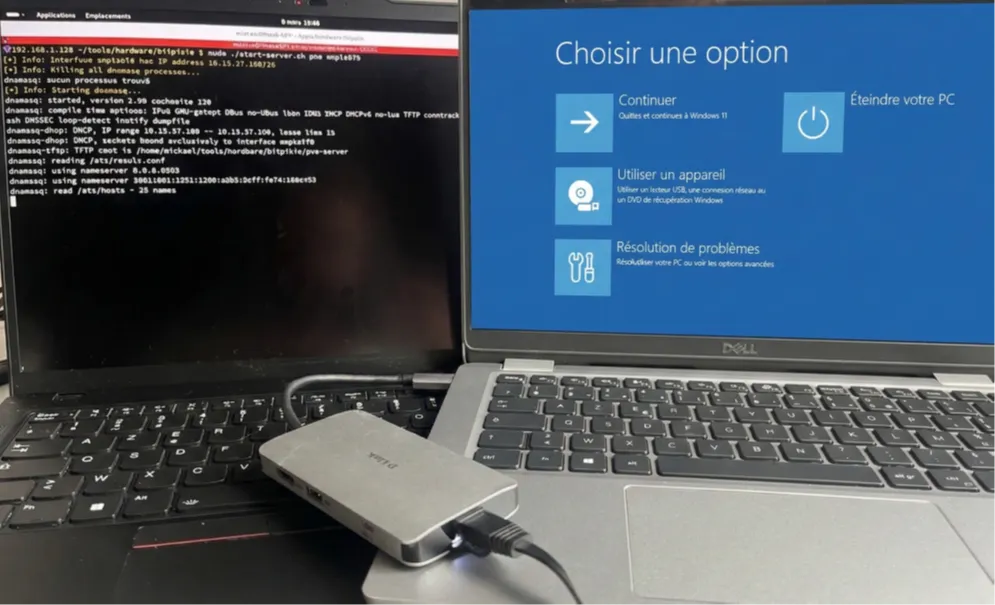

- L’attaque BitPixie (Downgrade de Boot / CVE-2023-21563) : Plus furtive, cette attaque ne nécessite pas d’ouvrir le capot. L’auditeur altère le Boot Configuration Data (BCD) via l’environnement de récupération (WinRE) ou le réseau (PXE) pour forcer le chargement d’un bootloader vulnérable mais signé par Microsoft. Le TPM, trompé par la signature valide, libère la clé. Un outil comme BitPixie vient ensuite l’extraire directement de la RAM.

Résultat : L’attaquant récupère la clé de déchiffrement en clair, monte le disque sur une autre machine, accède aux données et peut modifier l’OS pour s’octroyer des droits SYSTEM.

Illustration d’une attaque par sniffing

Illustration d’une attaque BitPixie

Les attaques DMA (Direct Memory Access) face aux protections modernes

- Contexte : Poste allumé mais verrouillé, équipé de ports rapides (Thunderbolt, USB4) ou facilement démontable.

- Problème : La Kernel DMA Protection (KDP) de Microsoft, censée bloquer les accès mémoire arbitraires, n’est pas infaillible. Elle dépend du firmware constructeur et ne couvre pas toujours les ports internes (comme les ports M.2).

- Technique : L’auditeur utilise une carte d’attaque (FPGA type Screamer PCIe ou PCILeech) configurée pour usurper l’identité d’un matériel de confiance (ex : une carte réseau autorisée). Si les ports externes sont bloqués, il suffit d’ouvrir le capot et de brancher le FPGA sur un port interne souvent ignoré par les restrictions du BIOS.

- Résultat : Accès direct en lecture/écriture à la RAM physique. L’attaquant modifie le processus winlogon.exe pour contourner le mot de passe de session, ou dumpe la mémoire de LSASS pour extraire des identifiants, le tout sans alerter l’EDR.

L’octroi de droits d’administration locaux : Un cadeau empoisonné

- Contexte : Pour des raisons de praticité, certains utilisateurs (développeurs, VIP, prestataires) disposent de droits d’administrateur local sur leur poste, de façon permanente ou temporaire.

- Problème : C’est le raccourci idéal pour un attaquant. Un EDR aura beau être performant, si l’utilisateur qui clique sur un payload malveillant possède les droits d’administration, le malware en hérite instantanément.

- Technique : Que ce soit via une attaque physique ou un simple phishing, une fois la session de l’utilisateur compromise, l’attaquant utilise ces privilèges légitimes pour contourner l’UAC (User Account Control). Il peut alors désactiver les antivirus/EDR, installer des outils de persistance profonds (rootkits), ou encore vider les caches de mots de passe de la machine.

- Résultat : Ce qui aurait dû être un incident de sécurité isolé et confiné (un simple compte utilisateur compromis) se transforme en compromission totale du poste, offrant un relais parfait pour rebondir vers le réseau de l’entreprise (Active Directory, Azure AD).

Environnements Linux : Pas à l’abris, attaque “Evil Maid” et le backdooring

- Contexte : Accès de quelques minutes à un laptop Linux (souvent utilisé par des profils DevOps ou Admin) protégé par LUKS.

- Problème : Sur beaucoup de distributions, la partition /boot n’est pas chiffrée en standard.

- Technique : Depuis un Live USB, l’auditeur modifie l’image initramfs dans la partition /boot non chiffrée. Il y injecte un script malveillant. Au démarrage suivant, lorsque la victime saisit son mot de passe LUKS, le script l’intercepte, l’enregistre dans un fichier caché, puis lance le déchiffrement normal.

- Résultat : Lors d’un second accès physique (ou via exfiltration réseau), l’attaquant récupère le mot de passe en clair et accède au disque complet, compromettant potentiellement des clés SSH, des tokens Cloud et des codes sources critiques.

L’hygiène réseau en mobilité : Le piège du Wi-Fi ouvert

Outre les attaques physiques directes, l’exposition locale sur des réseaux non maîtrisés est une faille majeure.

- Contexte : Un collaborateur connecte son PC d’entreprise au Wi-Fi public d’un aéroport ou d’un café.

- Problème : Si le pare-feu du poste n’interdit pas strictement les flux entrants en profil “Public” ou si le VPN n’est pas configuré en Always-On, la machine expose sa surface d’attaque à tous les appareils du même réseau.

- Technique : L’auditeur, connecté au même Wi-Fi, scanne le réseau. Il écoute les requêtes de résolution de noms en diffusion (LLMNR, mDNS) émises par le PC de la victime et se fait passer pour la ressource interne recherchée (via des outils comme Responder).

- Résultat : Le poste de la victime tente de s’authentifier automatiquement auprès de l’attaquant, envoyant son empreinte de mot de passe (Hash NTLMv2) sur le réseau public. L’attaquant n’a plus qu’à la cracker hors-ligne, sans jamais avoir touché la machine.

Pourquoi l’audit de robustesse physique est indispensable

Les scanners de vulnérabilités et les revues de conformité ont une limite inhérente : ils s’arrêtent à la couche logique de l’OS. Ils sont par nature aveugles aux failles matérielles, aux faiblesses d’implémentation des firmwares ou aux attaques par contournement physique. S’y ajoutent les dérives de configuration liées au cycle de vie du parc et les exceptions historiques (VIP, développeurs), qui finissent par créer des angles morts critiques.

C’est pour lever ces incertitudes que l’audit de robustesse (ou audit d’étanchéité) prend tout son sens. La démarche est strictement empirique. Il s’agit d’isoler un poste standard (le master de l’entreprise) et de le soumettre aux techniques d’attaque physique et logique actuelles.

Lors de ces missions, nous sortons du cadre théorique pour reproduire les modes opératoires d’un attaquant disposant d’un accès matériel : probing de composants (sniffing TPM), attaques mémoire via DMA, altération de la séquence de boot, ou simulation d’environnements réseaux hostiles.

L’objectif est d’éprouver l’efficacité concrète des mesures de protection (BitLocker, KDP, EDR, restriction réseau) lorsqu’elles sont poussées dans leurs retranchements. C’est aujourd’hui la seule méthode objective pour garantir qu’un équipement égaré, volé ou laissé sans surveillance ne devienne pas le point d’entrée d’une compromission globale du système d’information.

Recommandations : Comment durcir efficacement vos postes

Face à ces méthodes d’attaque, voici les actions prioritaires pour sécuriser vos masters :

- Imposer l’authentification Pre-Boot : Le BitLocker “TPM seul” est insuffisant. Exigez un code PIN ou une Smartcard avant le chargement de l’OS pour neutraliser le sniffing matériel et les attaques de boot.

- Bannir les droits d’admin locaux permanents : Le principe de moindre privilège doit s’appliquer sans exception. Utilisez des solutions de gestion des privilèges (EPM – Endpoint Privilege Management) pour accorder des droits d’administration temporaires, justifiés et monitorés (Just-In-Time access), uniquement lorsque l’utilisateur en a besoin.

- Verrouiller le Firmware (UEFI) : Mettez à jour les BIOS régulièrement. Imposez un mot de passe d’administration BIOS unique par machine et bloquez le démarrage sur les périphériques externes.

- Protéger la mémoire et réduire la surface d’attaque matérielle : Désactivez les ports inutilisés dans le BIOS. Pour les ports actifs (Thunderbolt), forcez la Kernel DMA Protection et limitez l’énumération des périphériques sur l’écran de verrouillage.

- Durcir Linux : Assurez-vous que le chiffrement de disque (FDE) inclut impérativement la partition /boot, ou protégez GRUB par un mot de passe fort pour empêcher l’altération du processus de démarrage.

- Verrouiller le réseau local en mobilité (Default Deny) : Le pare-feu local doit bloquer systématiquement tout flux entrant en dehors des réseaux de confiance. Imposez un VPN en mode Always-On (tunneling forcé) qui s’active avant même l’ouverture de session de l’utilisateur.

- Gérer dynamiquement les mots de passe administrateurs IT : Déployez LAPS (Local Administrator Password Solution) de Microsoft pour garantir que le compte admin local de secours possède un mot de passe robuste, unique par machine et rotatif.

Conclusion

La sécurité d’un endpoint ne se résume plus à déployer un EDR et à cocher la case “Disque chiffré”. Face à des attaques matérielles de plus en plus documentées et accessibles, une simple illusion de sécurité ne suffit plus.

Un BitLocker sans PIN qui saute en 5 minutes, un utilisateur avec des droits d’admin permanents ou un port M.2 non filtré sont autant de voies royales pour compromettre le système d’information de l’entreprise de l’intérieur. Sécuriser sa flotte, c’est concevoir des postes résilients dès la couche matérielle. Et cela exige d’être testé par la pratique.