Pourquoi les meilleurs défenseurs sont d’abord d’excellents attaquants ?

La posture défensive ne suffit plus. Pour anticiper les intrusions, il faut désormais raisonner comme un attaquant, comprendre ses outils, ses méthodes, ses cibles. C’est le fondement d’une approche offensive de la sécurité. Et ça s’apprend, étape par étape.

Par Issam-R.

Le paradoxe du défenseur aveugle

Pendant des années, la cybersécurité s’est construite sur un modèle réactif : on déploie des pare-feux, on applique des correctifs, on filtre le trafic. Ce modèle a une limite fondamentale, il suppose que vous savez ce que vous devez bloquer. Or, un attaquant compétent n’emprunte pas les chemins que vous avez anticipés. Il cherche les jonctions, les angles morts, les configurations laissées à leur valeur par défaut.

Le Panorama de la cybermenace 2025 de l’ANSSI en apporte la démonstration chiffrée. Sur les

1 366 incidents confirmés traités par l’agence, un volume quasiment identique à 2024, alors même qu’aucun grand événement international n’a marqué l’année. Les équipements de sécurité en bordure de SI restent la cible la plus systématiquement exploitée : pare-feux, VPN, passerelles d’accès distant. Pas des failles zero-day inconnues : des équipements exposés, non patchés, ou mal configurés.

L’ANSSI documente également un autre angle mort persistant : les mauvaises configurations Active Directory. Des mots de passe de comptes à privilèges inchangés depuis plus de trois ans, parfois depuis vingt-cinq ans, des attributs SPN mal positionnés, des permissions d’enrôlement, sur les certificats, laissées trop ouvertes. Ce sont ces faiblesses que les attaquants exploitent en premier. Et ce sont précisément celles qu’un œil offensif détecte immédiatement.

|

3 586 événements de sécurité traités par l’ANSSI en 2025* |

1366 incidents confirmés, quasi identique à 2024 * |

196 Incidents d’exfiltration de données en 2025, contre 130 en 2024. Une hausse de +50% * |

La baisse apparente de 18 % du nombre total d’événements s’explique par le pic exceptionnel de 2024 lié aux Jeux Olympiques. Le chiffre structurel, le nombre d’incidents réels est lui parfaitement stable. La menace ne recule pas. Elle se stabilise à un niveau élevé, et se diversifie : les exfiltrations de données ont bondi de 50 % en un an, reflet d’une cybercriminalité qui monétise autant la donnée que le chiffrement.

| Mathis

Formateur Hacking & Sécurité — Les Fondamentaux |

| « Quelle est la chose concrète que tes stagiaires découvrent en formation et qui change immédiatement leur regard sur leur propre infrastructure ? »

« Le déclic se produit souvent lorsqu’ils réalisent à quel point une action simple peut avoir des conséquences importantes sur leur propre environnement. En formation, on reproduit des scénarios très concrets du quotidien, un poste laissé déverrouillé quelques minutes, un partage accessible un peu trop largement, ou une machine interne qui accorde une confiance implicite. Et en face, ils voient à quelle vitesse cela peut être exploité. Ce qui les marque, ce n’est pas la complexité, mais justement l’inverse, le fait que l’attaque repose sur quelque chose de banal, presque anodin. À partir de là, leur regard change immédiatement. Ils ne pensent plus seulement en termes de configuration ou d’outils, mais en termes d’usages réels et de comportements, les leurs, et ceux de leurs équipes. » |

Un attaquant n’a pas besoin de tout casser. Il lui suffit de trouver la séquence de faiblesses que personne n’a pensé à combiner. [Principe fondamental du pentest]

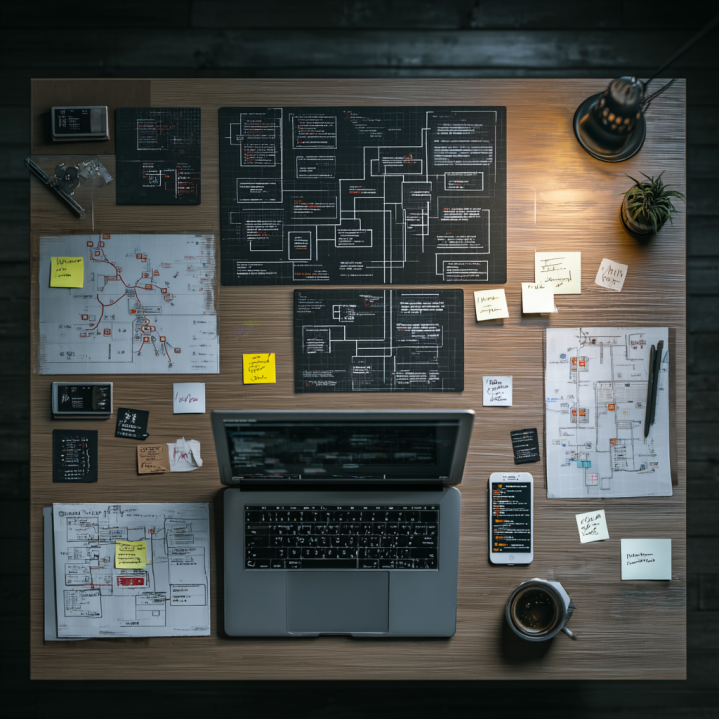

Anatomie d’une attaque réelle : ce que voit l’œil offensif

Voici un scénario concret, représentatif de ce que l’on rencontre régulièrement sur des tests d’intrusion en environnement d’entreprise. Cinq étapes. Aucune faille « spectaculaire ». Pourtant, accès total.

Scénario d’attaque : infrastructure d’entreprise type

| 01 | 01 | 03 | 04 | 05 |

| Reconnaissance | Accès initial | Exploitation | Elévation | Mouvement latéral |

| Shodan, LinkedIn, Google Dorking | Phishing ciblé (compte VPN compromis) | Service exposé non patché (Metasploit) | Mauvaise ACL Active Directory (BloodHound) | Pass-the-hash (accès Domain Admin) |

Ce scénario est mappé sur le framework MITRE ATT&CK, référentiel mondial qui répertorie les tactiques et techniques d’attaque réellement observées. Chaque étape correspond à des techniques documentées :

- T1595 — Reconnaissance active

- T1566 — Spear phishing

- T1190 — Exploitation de service exposé

- T1078 — Compte valide compromis

- T1550 — Pass-the-hash

Ce que ce scénario démontre : aucune de ces techniques n’est exotique. Elles sont toutes documentées, enseignées, connues des équipes sécurité. Ce qui fait la différence, c’est la capacité à les enchaîner dans un contexte donné, et c’est précisément ce que l’approche offensive entraîne.

| CE QUE L’ANSSI OBSERVE SUR LE TERRAIN EN 2025

Les équipements de bordure restent massivement ciblés, avec des vulnérabilités notables sur Ivanti, Fortinet, Citrix NetScaler, VMware et Microsoft SharePoint. Dans plusieurs incidents, l’attaquant a exploité la faille, puis corrigé lui-même la vulnérabilité pour masquer son passage et maintenir un accès exclusif. Autre signal fort du rapport 2025 : les frontières entre acteurs étatiques et cybercriminels s’érodent. Les attaquants partagent désormais outils et méthodes, ce qui rend l’attribution des attaques de plus en plus difficile, et leur anticipation plus complexe. |

Trois niveaux, trois façons de raisonner

La maîtrise offensive se construit en couches. On ne devient pas capable d’analyser une infrastructure Active Directory le premier jour. La progression suit une logique précise : d’abord comprendre les mécanismes, ensuite les exploiter, enfin les enchaîner dans des scénarios complexes.

| Formation HSF · 2 jours | Formation HSA · 5 jours | Formation HSE · 5 jours |

| LES FONDAMENTAUX | NIVEAU AVANCÉ | NIVEAU EXPERT |

| Découverte de la logique offensive | Maîtrise des vecteurs d’attaque | Pensée Red Team & évasion |

|

|

|

Hacking & Sécurité – Les Fondamentaux : Le premier déclic

Ce que la formation HSF permet en deux jours est souvent sous-estimé : elle ne transmet pas seulement des techniques, elle modifie la façon de regarder un système. Un administrateur réseau qui sort de cette formation ne voit plus son infrastructure de la même façon. Il commence à se poser la question que posent les attaquants : « Par où est-ce que j’entrerais ? ».

La découverte de la reconnaissance passive est souvent le moment le plus révélateur. Voir ce qu’un attaquant peut collecter sur une organisation sans jamais toucher à son réseau, via Shodan, LinkedIn, les métadonnées de documents publics, provoque une prise de conscience immédiate sur la surface d’exposition réelle. Ce que l’ANSSI appelle « prise d’information passive » est, dans la réalité des incidents traités, la première étape de la quasi-totalité des attaques ciblées.

Hacking & Sécurité Avancé : Là où le technicien devient testeur

La formation HSA représente la charnière critique. C’est ici que les connaissances théoriques se transforment en capacité opérationnelle. On apprend à exploiter — pas seulement à identifier. Cette distinction est fondamentale : savoir qu’une injection SQL est possible ne suffit pas à mesurer son impact réel. L’exécuter, voir la base de données s’ouvrir, comprendre ce qu’un attaquant peut en faire, c’est une toute autre réalité.

| Erwan

Formateur Hacking & Sécurité — Avancé |

| « Donne-moi un exemple de vulnérabilité trouvée en mission que l’équipe sécurité du client n’avait pas vue, et explique pourquoi seul un œil offensif pouvait la détecter. »

« Lors d’une mission de test d’intrusion externe, une phase initiale de cartographie d’une application Web, sans compte utilisateur, nous a permis d’identifier une page de gestion de contenu non accessible au travers des fonctionnalités initiales offertes par la solution. Les tests réalisés sur le formulaire ont conduit à la découverte d’une injection SQL basée sur l’erreur, faisant apparaitre un menu défini par l’attaquant lorsque les conditions étaient valides. Outre un accès en base de données, il a été possible d’extraire la base d’utilisateurs. À l’intérieur, les mots de passe stockés à l’aide d’un algorithme personnalisé. Après analyse et identification de la méthode employée, les mots de passe ont pu être retrouvés. En combinant des étapes de reconnaissance, d’exploitation et de post-exploitation, un attaquant obtient un scénario de vol de comptes et une compromission de la solution. » |

L’introduction aux attaques Cloud mérite une attention particulière. L’ANSSI documente dans son rapport sur la menace cloud que 31 % des compromissions cloud sont liées à des problèmes de configuration et des maladresses humaines, et que plus de la moitié des accès initiaux proviennent de comptes sans mot de passe robuste ou sans MFA. Ces vecteurs, IAM mal configuré, buckets trop permissifs, secrets exposés dans les métadonnées d’instances, sont systématiquement couverts dans le programme HSA.

Hacking & Sécurité Expérimenté : La pensée système d’un attaquant expert

Le niveau HSE aborde un territoire que la plupart des formations du marché n’atteignent pas : la construction d’une infrastructure d’attaque complète. Les Command & Control (C2) comme Sliver, Havoc ou Mythic ne sont plus réservés aux groupes APT étatiques. Ils sont documentés, open source, et utilisés dans les tests d’intrusion avancés pour simuler des adversaires sophistiqués.

Le Panorama de la cybermenace 2025 le confirme : les frontières entre cybercriminels et acteurs étatiques s’érodent, les attaquants se spécialisent sur des phases précises du processus de compromission et partagent leurs capacités. Le secteur des télécommunications figure explicitement parmi les quatre secteurs les plus ciblés, 9 % des incidents traités par l’ANSSI en 2025. Comprendre les techniques d’obfuscation, de persistance discrète et de contournement EDR, c’est comprendre comment ces intrusions opèrent dans la durée.

L’Active Directory reste le talon d’Achille documenté de la plupart des infrastructures Windows françaises. L’ANSSI le confirme dans ses rapports successifs : mauvaises délégations Kerberos, ACL trop permissives sur les GPO, comptes de service avec SPN exposés. BloodHound visualise ces chemins d’attaque en quelques secondes. Peu d’équipes sécurité ont la capacité de les analyser de façon proactive, c’est précisément ce que le niveau HSE entraîne.

| Mickaël

Formateur Hacking & Sécurité — Expérimenté |

| « Qu’est-ce qu’un groupe APT fait différemment d’un pentester compétent, et comment entraînes-tu tes stagiaires à penser à ce niveau de sophistication ? »

« Là où un auditeur liste des vulnérabilités dans un périmètre restreint, l’acteur APT s’adapte à n’importe quel environnement et contourne chaque obstacle pour atteindre son but en toute furtivité. Ainsi, l’audit classique ne suffit plus, il faut se confronter à la complexité du terrain. C’est tout l’enjeu de ce cursus, continuellement accompagné d’astuces et de retours du terrain de la part de nos experts. L’apprentissage est centré sur la maîtrise des outils offensifs tels qu’ils sont réellement employés par les attaquants. Les participants apprennent à s’adapter aux contraintes de n’importe quel périmètre en combinant et chaînant les vulnérabilités pour contourner les défenses, comme lors d’une véritable cyberattaque. Cette agilité technique totale est le vrai marqueur de l’expertise. Pour valider cette montée en compétences, la formation est rythmée par des épreuves pratiques réalisées au plus proche du réel. Cette mise en situation garantit que le professionnel sait désormais opérer de bout en bout avec la créativité, la technique et la vision stratégique d’un véritable adversaire. » |

À qui s’adresse réellement cette approche ?

Une idée reçue persiste : les compétences offensives ne concerneraient que les pentesters. C’est faux, et cette confusion prive beaucoup de professionnels d’une grille de lecture essentielle.

Un analyste SOC qui comprend les techniques d’attaque écrit de meilleures règles de détection. Il sait qu’un mouvement latéral via Pass-the-Hash ne laisse pas de trace dans les logs d’authentification classiques, mais laisse une empreinte spécifique dans les événements Kerberos. Sans cette connaissance, l’alerte ne sera jamais créée.

Un architecte sécurité qui a pratiqué le pivoting réseau conçoit des segmentations différentes. Il ne se contente pas de poser un firewall entre les VLANs : il modélise ce qu’un attaquant déjà présent dans la zone bureautique pourrait atteindre, et construit ses contrôles en conséquence.

Un responsable de la réponse à incident qui maîtrise les techniques de post-exploitation comprend ce qu’un attaquant cherche à faire après son accès initial — et pourquoi une présence silencieuse de plusieurs mois est possible quand cette compréhension fait défaut.

Comprendre l’attaque ne transforme pas un défenseur en attaquant. Cela lui donne une perspective qu’aucun outil de monitoring ne peut remplacer. [Principe fondateur du Red Teaming]

Ce que la certification valide

Les trois formations aboutissent à une certification structurée en deux volets : une épreuve théorique (QCM couvrant l’ensemble du programme) et, pour HSA et HSE, une épreuve pratique sous forme de CTF, Capture The Flag, en conditions proches du réel.

Ce format n’est pas anodin. Le CTF final oblige à mobiliser simultanément toutes les compétences acquises : reconnaissance, exploitation, escalade, mouvement latéral. C’est une évaluation de la pensée offensive, pas de la mémorisation de procédures. Et c’est cette capacité de raisonnement autonome qui a de la valeur dans un contexte professionnel réel.

À QUEL NIVEAU VOUS SITUEZ-VOUS ?

|

La cybersécurité a longtemps cherché à construire des murs plus hauts. La réalité des menaces actuelles impose une autre discipline : apprendre à regarder ses propres murs depuis l’extérieur. Non pas pour les franchir, mais pour comprendre exactement où ils s’arrêtent.

*Sources : ANSSI, Panorama de la cybermenace 2025 (cyber.gouv.fr, publié le 11 mars 2026) – ANSSI, État de la menace sur le cloud computing, février 2025 – MITRE ATT&CK v18, octobre 2025