Le SIM swapping : pourquoi devient-il le nouveau mode opératoire privilégié des acteurs de la menace ?

Et si un simple appel à votre opérateur suffisait à un cybercriminel pour prendre le contrôle de votre téléphone… et de vos comptes en ligne ?

C’est précisément le principe du SIM swapping, une technique de piratage mobile de plus en plus utilisée pour contourner la double authentification et accéder à des données sensibles.

Longtemps freiné par les dispositifs de sécurité renforcés, le phishing classique perd en efficacité. Les acteurs de la menace adaptent donc leurs méthodes : en usurpant l’identité de leur victime auprès de son opérateur, ils peuvent faire transférer son numéro de téléphone vers une nouvelle carte SIM qu’ils contrôlent. Une fois le transfert effectué, ils interceptent appels, SMS et codes d’accès… ouvrant la voie à des fraudes bancaires, détournements de comptes et vols de données.

Dans cet article, les experts de SysDream décryptent ce nouveau mode opératoire, ses impacts concrets et les mesures de prévention essentielles pour s’en prémunir.

Par Julien D.

Depuis la sensibilisation du grand public au phishing et l’instauration de la double authentification (MFA), le phishing s’avère moins efficace. Ainsi, le SIM swapping est de plus en plus privilégié par les acteurs malveillants.

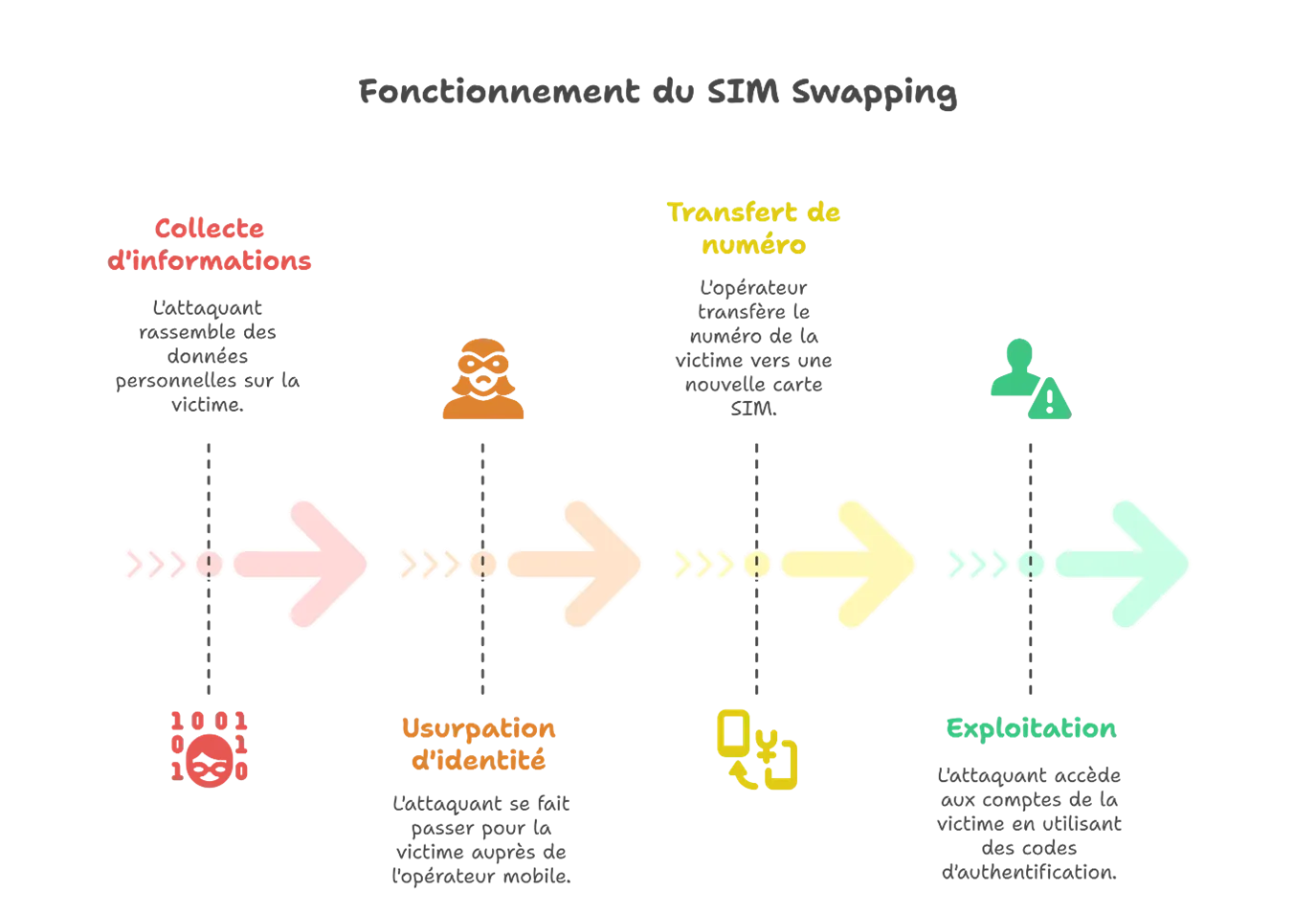

Le SIM swapping est une technique utilisée par les acteurs de la menace pour prendre le contrôle de numéro de téléphone mobile en dupant l’opérateur téléphonique.

Le mode opératoire consiste dans un premier temps à collecter des informations personnelles sur la victime. Il peut ainsi exploiter une faille de sécurité d’un site web ou d’une application, réaliser des actions de phishing, acheter des données sur le dark web ou encore collecter des données sur sa victime sur les réseaux sociaux tels que LinkedIn, Instagram, etc.

Pour ce faire, le cybercriminel contacte l’opérateur téléphonique de la victime en se faisant passer pour elle. Il prétend généralement avoir perdu ou endommagé sa carte SIM ou son smartphone, et demande l’envoi d’une nouvelle carte SIM ou le transfert de son numéro vers une carte qu’il contrôle. Il doit ensuite user de ruse pour activer la SIM en exploitant les informations dont il dispose.

Une fois que l’acteur malveillant a accès au numéro de téléphone, il peut recevoir les appels téléphoniques, les SMS et se connecter aux comptes courriels. Ceci lui permet notamment de pouvoir recevoir les codes d’authentification reçu par SMS ou courriels. Par ces moyens, les acteurs peuvent effectuer des achats en ligne ou faire des transferts d’argent par l’intermédiaire de l’accès aux applications bancaires et aux plateformes de paiement en ligne comme PayPal ou Lydia.

Source : SysDream

Bien que les opérateurs soient alertés contre ce type d’attaque, il est vivement recommandé aux utilisateurs de suivre les mesures de prévention ci-dessous pour limiter les risques et les impacts d’un SIM swapping.

Recommandations :

- Assurer la protection de ses données personnelles en ligne : il est essentiel de préserver la confidentialité des informations partagées sur Internet ;

- Mettre en place l’authentification à double facteurs : ce dispositif permet de réduire les accès non autorisés à des comptes par une ou plusieurs vérifications supplémentaires. Il est également conseillé d’utiliser différentes méthodes d’authentification (application sécurisé, mail, etc.) ;

- Faire preuve de vigilance face aux courriels suspects : attention aux messages non sollicités, parfois évoquant des sujets urgents, afin d’éviter le phishing en cliquant sur des site web ou fichiers frauduleux envoyés par courriels ou SMS.